1、工控网络安全现状

在工控网络病毒越来越引起人们的的关注,工控网络常见的病毒来源包括系统或工控软件自带病毒、下载携带病毒第三方程序、用户使用了带病毒的U盘,由于工控网络相对隔离,所以U盘等移动存储介质使用的越来越广泛,它已经成为木马、病毒等传播的主要途径之一。通过U盘传播病毒的案例非常多,在工业控制系统中最知名的攻击“震网”蠕虫就是通过U盘侵入控制网络,更改PLC中的程序和数据,然后对伊朗的核设施造成了严重的破坏。本文将详细介绍U盘病毒是如何在工控网络传播以及如何对它进行防范的。

2、U盘病毒传播方式

所说的U盘病毒,并不是单指某一种病毒,也不是说只是通过U盘传播的病毒,而是泛指所有通过U盘介质进行传播的病毒。目前U盘病毒传播的方式主要有以下几种:

1)通过autorun.inf文件进行传播的,这是U盘病毒传播最普遍的方式;

2)伪装成其他的文件,病毒把U盘下所有文件夹隐藏,并把自己复制成与原文件夹名称相同的具有文件夹图标的文件,当你点击时病毒会执行自身并且打开隐藏的该名称的文件夹;

3)通过可执行文件感染传播,是一种传统但非常有效的传播手段。

3、U盘病毒传播防范技术

3.1传统的防范方法

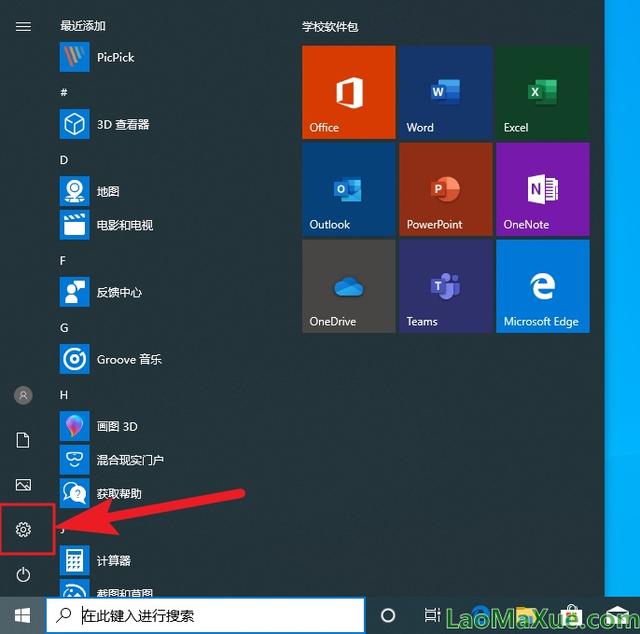

一般的情况下通过修改操作系统相关安全配置来达到U盘病毒的基本防范能力,同时增加专业的病毒软件可以达到U盘病毒防范功能,操作系统本身提供以下途径进行U盘病毒防护。

1)关闭自动播放功能,关闭windows系统的U盘自动运行功能,U盘插入到电脑后就不会自动运行从而防止防毒入侵;

2)修改注册表让U盘病毒禁止双击盘符自动运行;

3)打开U盘时请选择右键打开,使用U盘的时候通过右键单击U盘盘符选择“打开”命令或者通过“资源管理器”窗口进入,因为双击实际上是立刻激活了病毒,这样做可以避免中毒;

4)创建Autorun.inf文件夹。在所有磁盘中创建名为“Autorun.inf”的文件夹,如果有病毒要侵入时,这样病毒就无法自动创建再创建同名的Autorun.inf文件了,即使你双击盘符也不会运行病毒,从而控制了U盘病毒的传播;

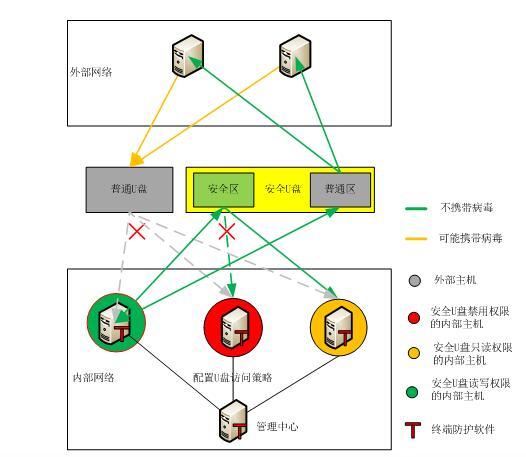

3.2终端防护软件和安全U盘结合

管理中心是集中策略和日志查看中心,终端防护软件是采用白名单方式的终端防护软件被安装在内网主机上。管理中心可以设置主机的U盘访问策略(访问策略一般包括禁用、只读、读写)和查看U盘访问的日志;终端防护软件控制连接到主机的普通U盘和安全U盘读写权限。一般情况下不允许普通U盘在安装终端防护软件的主机使用,限制安全U盘只能在安装终端防护软件的机器使用且控制主机按照访问策略读写U盘,同时在U盘使用过程实时记录U盘违规访问日志。

1)对于安全U盘,终端防护软件默认允许其使用。安全U盘分为普通分区和安全分区,不同使用环境配置不同的分区。

安全分区仅在安装有工控终端防护软件产品的主机上可以使用,同时开放相应访问策略后才可看到和正常使用,实现“专区专用”。同时对安全分区进行加密,采用高强度商密算法,有效防止暴力破解导致的数据泄露。安全分区主要用于内网与内网之间传输安全级别较高的数据,保障数据的安全性,也保证数据不会在外网泄露。

普通分区在未安装工控终端防护软件产品的计算机上可读取,在安装工控终端防护软件的主机上可以写数据,主要用来向外传输安全级别较低的数据;

2)对于普通U盘,为了保护内网主机安全,不允许普通U盘在安装终端防护软件的系统上使用,以保证受保护的主机不感染病毒。

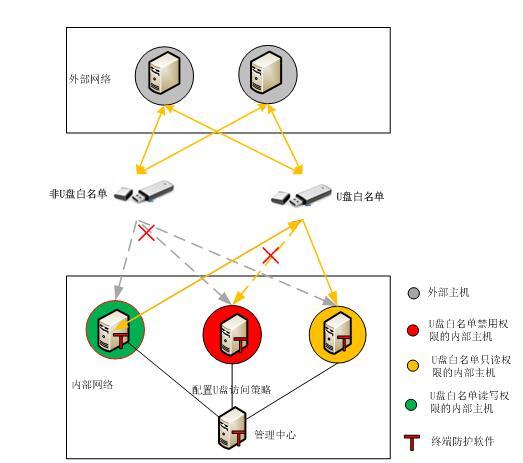

3.3终端防护软件和U盘白名单结合

这个方案的管理中心和终端防护软件功能同“终端防护软件和安全U盘结合”方案功能一致,只是为了降低成本,普通U盘在管理中心注册之后变成U盘白名单,安装终端防护软件的主机允许其按照访问策略读写白名单U盘,而不允许访问于非白名单的U盘,同时在U盘使用过程实时记录U盘违规访问日志。

3.4安全摆渡机

通过摆渡机进行单向的数据传递,对病毒进行阻隔。将外网的数据通过U盘拷贝到不连内外网的摆渡机上,对其进行清除窃密程序和查杀病毒后,再用另外的优盘拷贝到内网计算机上,同时可以记录所有摆渡事件的记录并进行U盘的认证和登记。该方案必须满足有以下几个要求:

1)人工把普通U盘区分为内网或外网U盘;

2)内外网U盘不得同时插入中间机,以防交又感染;

3)U盘插入中间机后必须先经过杀毒处理;

4)只能从外网到内网交换信息,而不能反向操作。

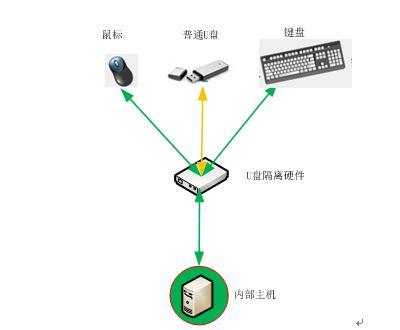

3.5USB口隔离硬件

安全摆渡机通过主机软件来实现U盘与U盘之间的安全数据交换,为了能够更加安全简洁地完成交换功能,还可以在U盘和主机的USB口之间增加硬件介质实现物理隔离。在部署USB口隔离硬件的时候,工控网络内部主机上除USB口隔离硬件连接使用的USB接口外的其他USB口采用物理方式封闭,然后把原来连接在主机USB扣上所有硬件(如鼠标、键盘灯)连接到U盘隔离专用硬件上。

USB口隔离硬件通过专有硬件在U盘与计算机之间形成物理隔离区,USB口隔离硬件对U盘的数据文件进行预读处理,阻挡恶意文件的拷贝并通过病毒软件进行文件过滤,从而保障USB数据的安全可靠的读写。

3.6方案对比

|

方案 |

功能 |

成本 |

部署 |

备注 |

|

传统的防范方法 |

防止本机U盘病毒感染 |

低 |

复杂 |

需要实时升级病毒软件 |

|

终端防护软件和安全U盘结合 |

1、防止内网之间U盘病毒传播 2、防止外网到内网U盘病毒传播 3、统一管理U盘防护控制策略 4、记录U盘访问日志记录 |

中 |

简单 |

没有提供外网数据向内网传输功能 |

|

终端防护软件和U盘白名单结合 |

1、防止内网之间U盘病毒传播 2、统一管理U盘防护控制策略 3、记录U盘访问日志记录 |

中 |

简单 |

需要制度来约束U盘的使用范围以防U盘在外网感染病毒 |

|

安全摆渡机 |

1、防止外网到内网U盘病毒传播 2、记录U盘访问日志记录 3、统一管理U盘防护控制策略 |

较高 |

简单 |

1、摆渡机上传输操作太复杂 2、摆渡机自身安全也面临考验。 |

|

USB口隔离硬件 |

1、防止内网之间U盘病毒传播 2、防止外网到内网U盘病毒传播 3、记录U盘访问日志记录 4、统一管理U盘防护控制策略 |

高 |

复杂 |

1、管理和维护成本较高 2、硬件内病毒软件实时升级困难 |

企业要求内外网络隔离,外网的数据不允许带入内网和且不允许操作系统和软件随意升级,从工控网络这种应用场景来看,“终端防护软件和安全U盘结合”和“终端防护软件和U盘白名单结合”的安全解决方案可以基本解决问题。

1)“终端防护软件和U盘白名单结合”解决方案为了防止外网病毒向内网的传播需要通过制度来限制白名单U盘在外网使用,存在很大的不可控的人为风险。

2)“终端防护软件和安全U盘结合”解决主机安全的同时,再增加少量的成本的情况下解决客户安全需求

a) 对外只提供普通U分区的只读功能可以防止外网通过U盘把病毒传播到内网;

b) 限制内部主机使用安全分区传输可以防止U盘病毒在内部网络交叉感染;

c) 把重要资料加密并放在安全专区且对外网不可见可以防止内网重要资料泄露;

d) 把一些安全级别较低的资料放在普通分区可以满足外网读取内网的资料。

因此,“终端防护软件和安全U盘结合”的方案从目前来看是工控企业最好的选择。对于特殊客户需要从外网把数据传输到内网,只需要额外增加安全摆渡机来解决外网数据到内网的安全性。

4、U盘的使用和管理规范

除了从技术上解决了U盘病毒传输渠道,同时需要从企业制度和管理上杜绝安全U盘的使用习惯。

一是加强密安全意识培训,提高安全意识,做好工作U盘的保管和使用工作。

二是加强对U盘的管理。做到专盘专用,专人保管。日常工作中,存储重要或涉密文件的安全U盘(或内网U盘)与一般用途的普通U盘(或外网U盘)要严格区分,严格限制其使用范围,不得用于与其他计算机频繁交换文件,尤其要避免在互联网计算机上使用。