2021年1月13日,一种名为incaseformat的蠕虫病毒在国内爆发。该蠕虫病毒执行后会自复制到系统盘Windows目录下,并创建注册表自启动,删除用户除C盘以外的所有磁盘文件,危害极大。

一、病毒行为描述

设置开机自启

此病毒启动后将自身复制到C:\WINDOWS\tsay.exe并创建启动项退出,等待重启运行,下次开机启动后约20s就开始删除行为。

隐藏自身

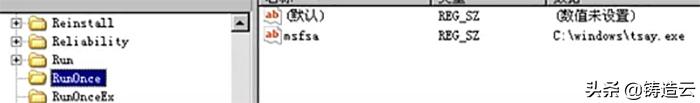

当蠕虫病毒在Windows目录下执行时,会再次在同目录下自复制,并修改如下注册表项调整隐藏文件:

删除文件

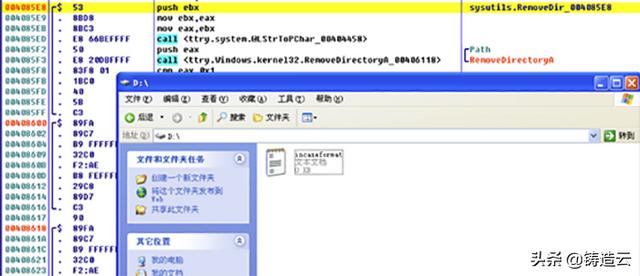

病毒文件通过DeleteFileA和RemoveDirectory代码实现了删除文件和目录的行为。最终遍历删除系统盘外的所有文件,在根目录留下名为 incaseformat 的文本文件。

二、解决方案

目前,已发现国内多个区域不同行业用户遭到感染,病毒传播范围暂未见明显的针对性。

中毒后如何处置:

1、主机排查

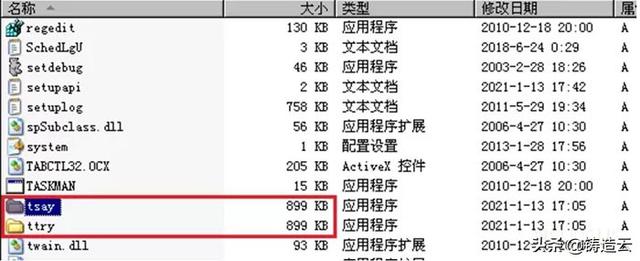

排查主机Windows目录下是否存在图标为文件夹的tsay.exe文件,若存在该文件,及时删除即可,删除前切勿对主机执行重启操作。

2、数据恢复(建议专业团队操作)

切勿对被删除文件的分区执行写操作,以免覆盖原有数据,然后使用常见的数据恢复软件(如:Finaldata、recuva、DiskGenius等)即可恢复被删除数据。

3、病毒清理

由于病毒出现年份较早,主流杀毒软件均可对该病毒进行查杀,用户也可通过以下手工方式进行清理修复:

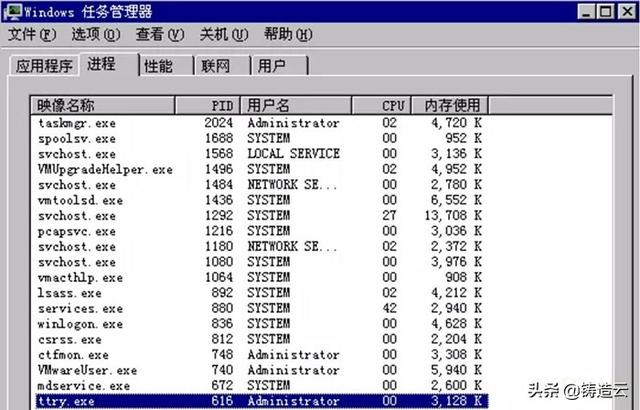

1) 通过任务管理器结束病毒相关进程(ttry.exe)

2) 删除Windows目录下驻留文件tsay.exe和ttry.exe及注册表相关启动项(RunOnce)

3) 恢复上述被病毒篡改的用于隐藏文件及扩展名的相关注册表项

防护建议

1、不要随意下载安装未知软件,尽量在官方网站进行下载安装;

2、尽量关闭不必要的共享,或设置共享目录为只读模式;

3、严格规范U盘等移动介质的使用,使用前先进行查杀;

4、如发现已感染主机,先断开网络,使用安全产品进行全盘扫描查杀再尝试使用数据恢复类软件。

5、及时备份重要文件,且文件备份应与主机隔离, 重要资料的共享文件夹应设置访问权限控制,并进行定期备份

三、数据安全建议

万物互联时代,企业数据作为企业的重要资产,在企业的经营、管理、决策方面起着重要作用,与此同时,数据的存储安全也备受企业关注。企业上云,作为一种安全、便捷的企业信息储存方式,以其成本低、接入快、更新快的优势赢得企业认可。于用户而言,面对病毒,公有云已成为一个安全避风港。

铸造企业、铸造人,上铸造云!

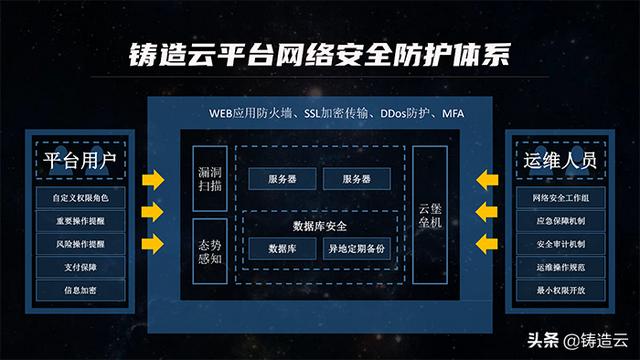

铸造云平台依托公有云自身的安全防护,并使用了更可靠的DDOS防护、WEB应用防火墙、漏洞扫描、态势感知等安全服务,从云平台底层的数据库安全、云服务器安全到运维安全等方面进行全面防护,能够有效保障铸造云平台用户的信息安全。