电脑突然不能上网,可能中了ARP欺骗技术

概念

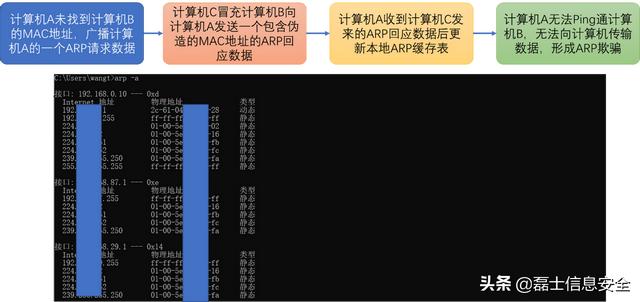

ARP欺骗攻击是一种基于ARP协议的局域网攻击方式,该种攻击方式利用了ARP协议中“局域网中的网络流通是按照MAC地址传输”这一特点而产生的。

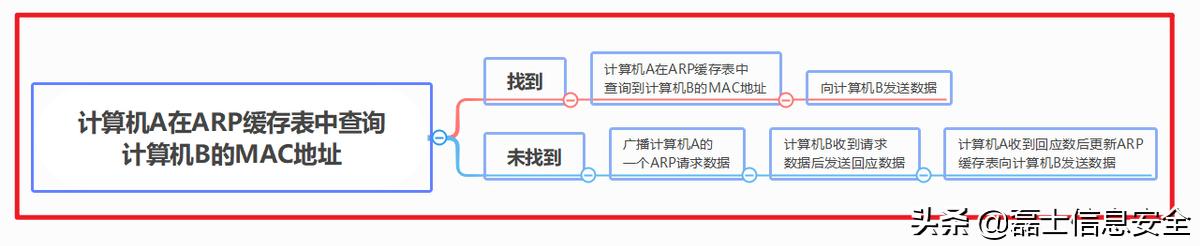

ARP协议的工作原理

ARP攻击的工作原理

具体操作

语法: arpspoof -i 攻击机网卡 -t 目标机地址 目标机网关

#: arpspoof -i eth0 -t 192.168.0.23 192.168.0.1

------------------------------------攻击全过程介绍-------------------------------------------------

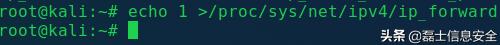

欺骗前首先应进行流量转发

#:echo 1 >/proc/sys/net/ipv4/ip_forward

#:arpspoof -i eth0 -t 192.168.0.11 192.168.0.1

**另起窗口**

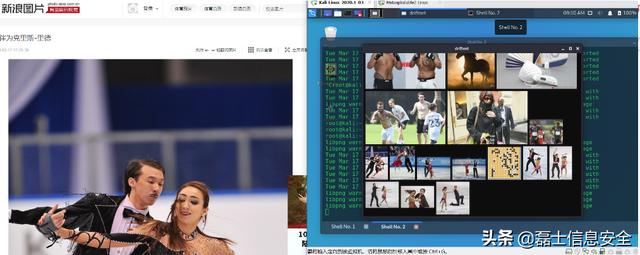

#:driftnet -i eth0

效果图如下所示:

路由器ARP表的欺骗

路由器ARP欺骗攻击的原理是截获网关数据。它发给路由器一系列错误的内网MAC地址,并按照一定的频率不断进行,使真实的地址信息无法通过更新保存在路由器中。结果路由器的所有数据只能发送给错误的MAC地址,造成正常的计算机无法收到信息。

内网计算机网关的欺骗

内网计算机网关欺骗攻击的原理是伪造网关,即建立虚假网关,让被它欺骗的计算机向假网关发送数据,而不是通过正常的路由器途径上网,使得网内的计算机无法正常上网,俗称“网络掉线了”。

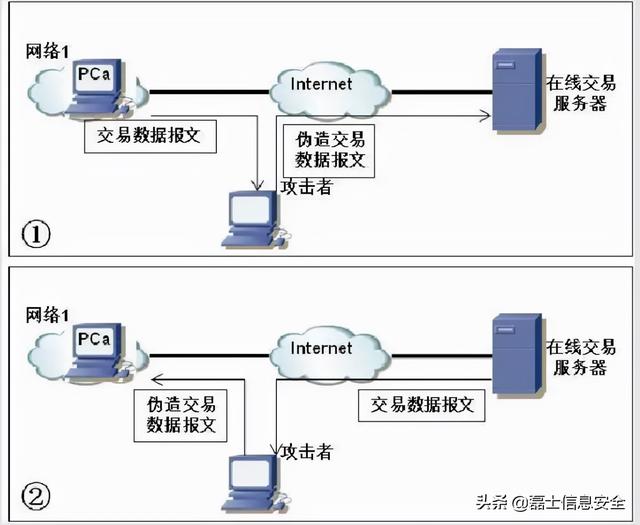

基于ARP欺骗的攻击方法

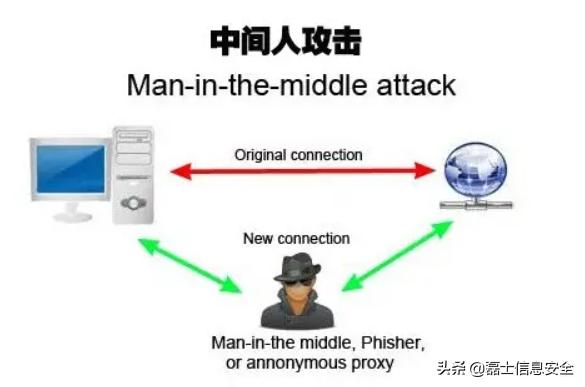

中间人攻击:是最典型攻击之一,当一个中间人攻击完成以后,一个恶意用户将在两台相互通信的目的主机之间。这样他就可以完成网络数据包(以太网数据包)嗅探与分析,中间人计算机将在两台相互通信的目的主机之间转发帧数据包,而两台目的主机对此毫无察觉。

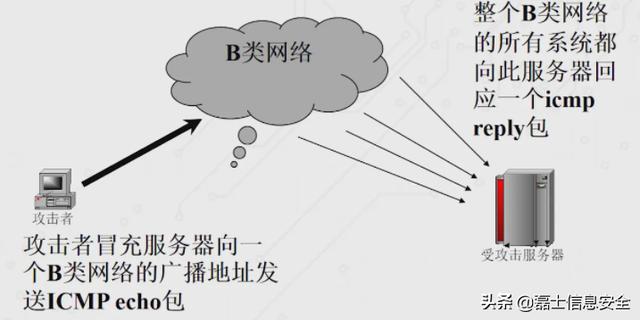

广播攻击:如果以太网帧的目的地址为FF:FF:FF:FF:FF:FF,则该以太网数据帧为广播帧,网段中所有的计算机都会收到该广播帧,公共扫描网络上的主机,发送假的ARP应答报文,设定网关的MAC地址为广播地址,所有发送到该网关的数据将被广播发送,导致网络嗅探攻击。

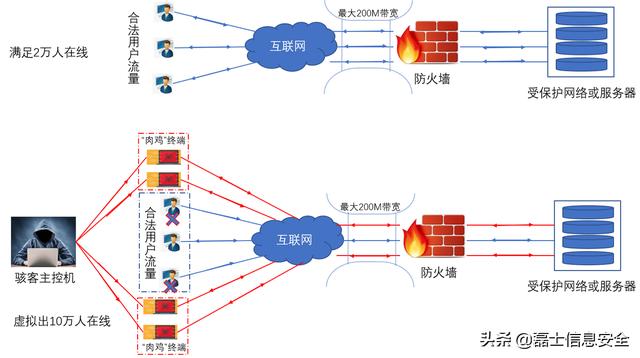

拒绝服务攻击(DOS):通过更新ARP缓存表,插入一条不存在的MAC地址记录匹配一个目的IP,将会知道该帧数据被丢弃,从而导致主机不能接受到数据包产生拒绝服务攻击效果,它其实是中间人攻击成功以后,中间人离开之后而产生的后中间人攻击效应。

会话劫持:是一种类似中间人攻击的方法,当两台计算机相互连接时,中间人通过ARP欺骗,完成连接劫持。连接劫持一个简单例子是连接劫持者控制一个远程主机登录连接之后,开始进入远程主机,获取相关资料。