永恒之蓝病毒绑架文档,打开文档要付费300美元,猖狂至极。采用445共享端口扫描方式,利用微软漏洞,将木马病毒传播到电脑中,445端口在国内的电脑中基本都是没有关闭的,特别是教育网已经被永恒之蓝狙击。想要做好永恒之蓝的防御不是不可能,小编今天就来说下防御永恒之蓝及查杀它的方法。

具体方法

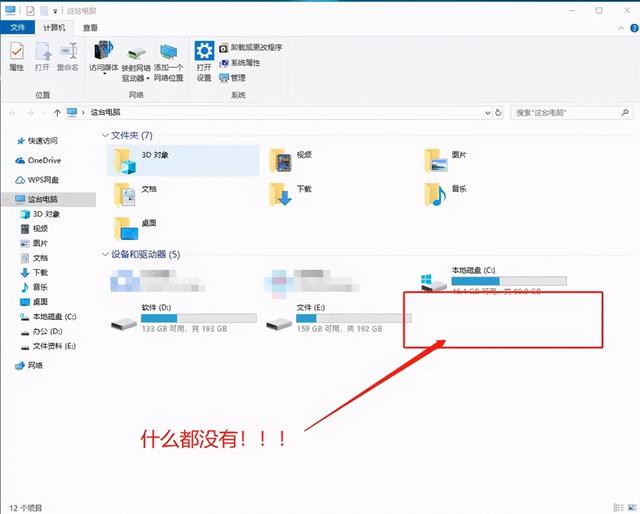

本次永恒之蓝病毒主要是利用微软的漏洞,本漏洞在系统共享服务中,此漏洞的特点是适合局域网内蔓延,利用局域网打印机共享对其他机器感染传播,那么没有必要开启此类服务的机器就将其关闭。

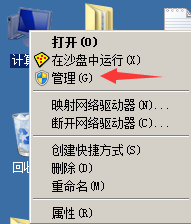

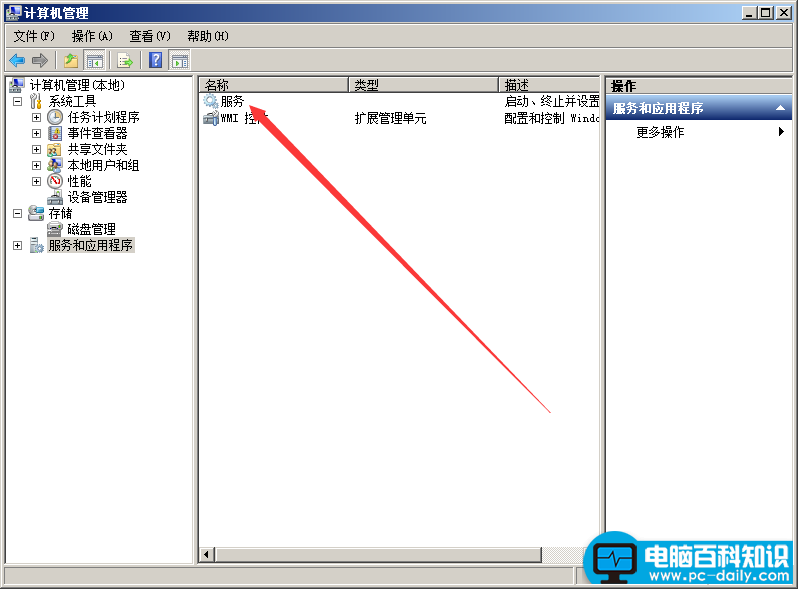

右键我的电脑,选择管理。

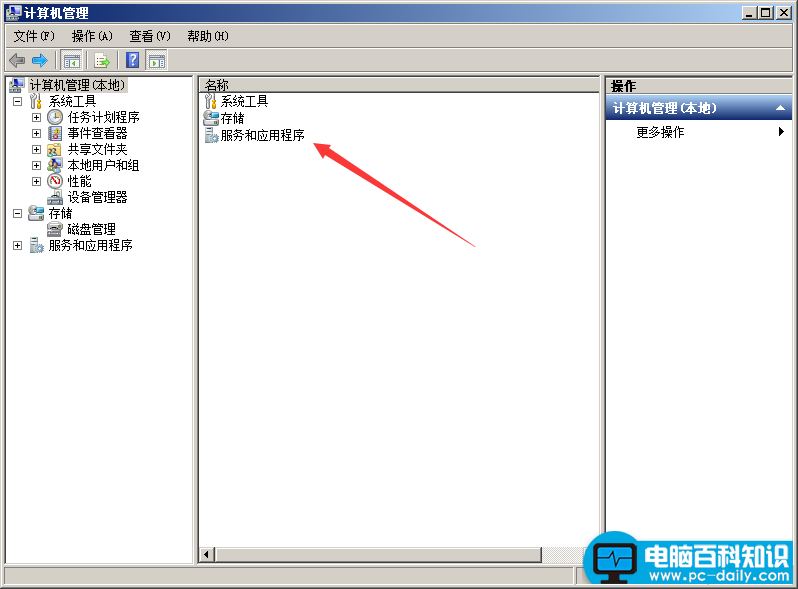

点击服务和应用程序。

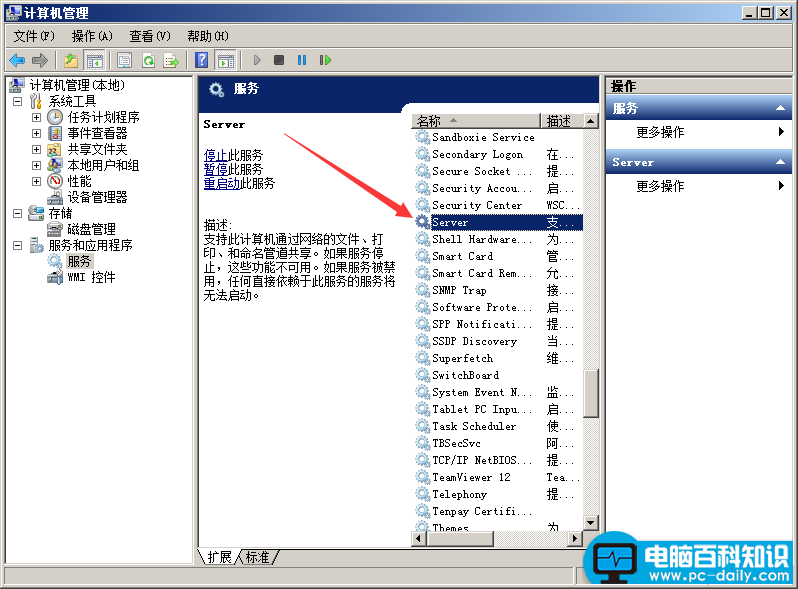

点击服务。

找到Server。

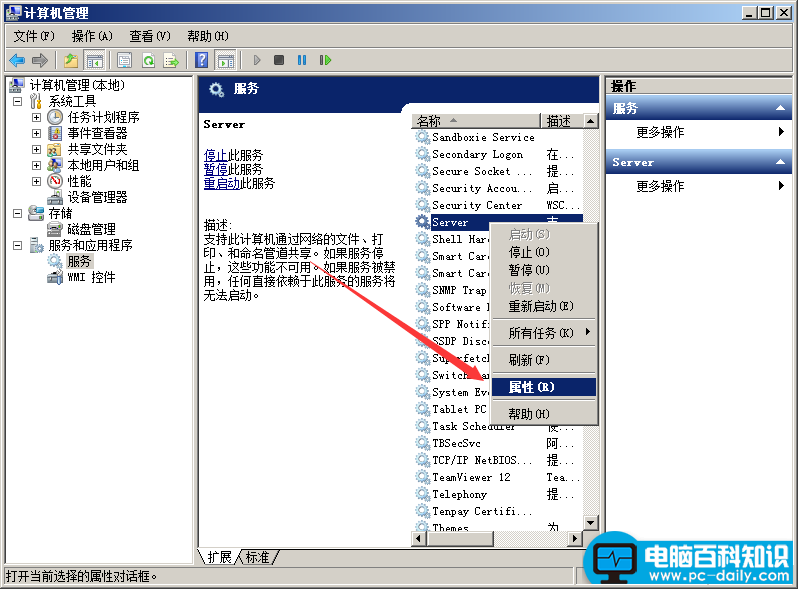

右键属性。

启动类型处选择禁用。

另外还需关闭445端口,关闭此端口可以防止该病毒利用端口入侵。

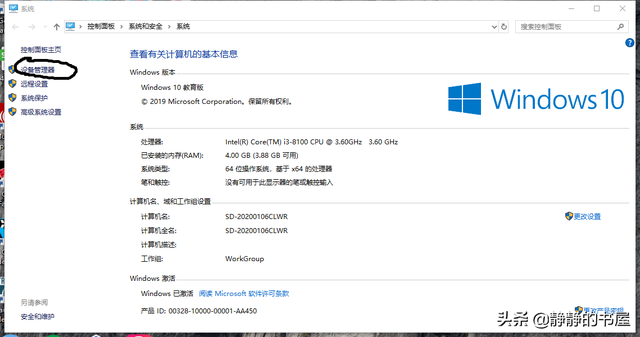

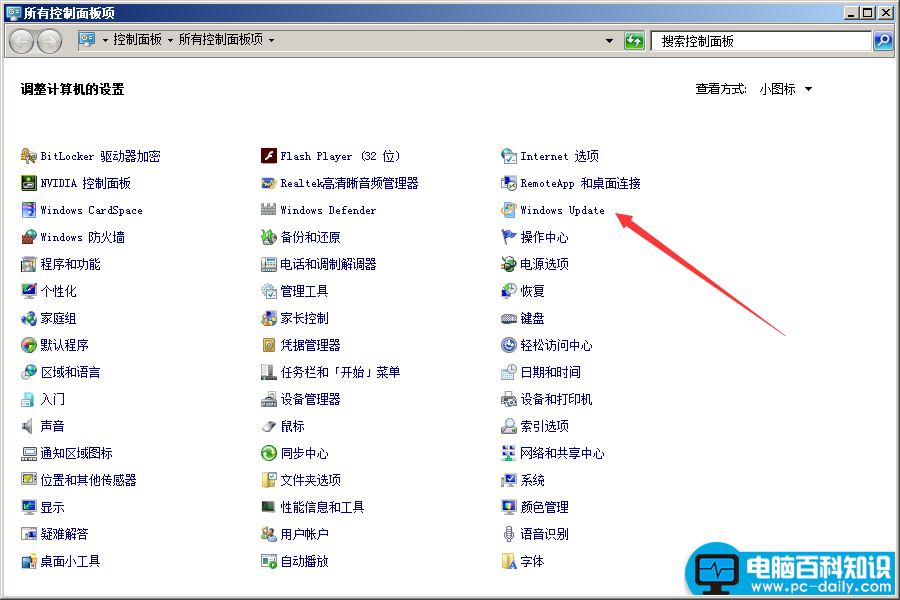

也可以使用Windows系统自带的更新程序进行补丁更新。

已中招

如果您不慎已经中毒,那么建议您使用360或腾讯电脑管家专门针对永恒之蓝勒索病毒开发的查杀工具

总结

永恒之蓝勒索病毒的全球感染已经汹涌来袭,如果不做好防御,也许下一个中招的就是自己了,最重要的是电脑文档的安全性,如果一旦感染,不可能格式硬盘吧,也不可能交钱吧,所以希望本篇文章对大家用帮助。